System volumen information

Cerrado

luis_albert

Mensajes enviados

4

Fecha de inscripción

lunes, 10 de noviembre de 2014

Estatus

Miembro

Última intervención

jueves, 30 de abril de 2015

-

10 nov 2014 a las 01:00

usuario anónimo - 10 nov 2014 a las 04:52

usuario anónimo - 10 nov 2014 a las 04:52

Consulta también:

- Dirpify

- System volume information virus - Guide

- System halted - Guide

- Subir volumen a un video - Guide

- Bad system config info - Guide

- Igualar volumen mp3 - Guide

1 respuesta

usuario anónimo

10 nov 2014 a las 04:52

10 nov 2014 a las 04:52

Hola luis_albert

Linux Live CD Bootable o ESET® SysRescue Live AV Bootable

Con cualquiera de estos 2 Live CD Podrás:

*Realizar un Scan en cualquier Device Extraíble.

*Borrar Manualmente Virus.

*Rescatar Documentos o Archivos.

*Formatear Unidad Infectada.

Requisitos:

*Tu equipo debe contar con la opción para Bootear la Memoria Usb--->De ser así Podrás Crear la USB Bootable(Linux o Eset) .

*(Opcional)Conectar Otra Unidad extraíble para almacenar o Guardar los archivos o documentos a rescatar

*Si tu equipo no cuenta con la opción para Bootear la USB,entonces tendrás que crear un CD Bootable(Linux o Eset)--->Es necesario que tu equipo cuente con un quemador o Lector CD-DVD Room

*Descargar y Guardar la Imagen ISO de Linux Mint 17 "Qiana" - Cinnamon (32-bit) -----> Aquí

*Descarga y Arrastra sobre Escritorio Rufus 1.4.12--->Aquí

*Instalar ImgBurn--->Aquí

Cómo Grabar Imagen Iso (Linux Mint) En un CD(ImgBurn)-------->Aquí

Cómo Grabar Imagen Iso (Linux Mint-Rufus) En la Memoria USB----->Aquí

Una vez que hayas Creado la Imagen Bootable:

1.Coloca Linux Mint Live CD en la Lectora de tu ordenador o si create La Usb Conéctala en un Puerto USB.

2.Conecta la Memoria USB,SD Card o Disco Externo Infectado

3.Conecta el Device Extraíble que utilizarás para almacenar los archivos o Documentos a Recuperar.

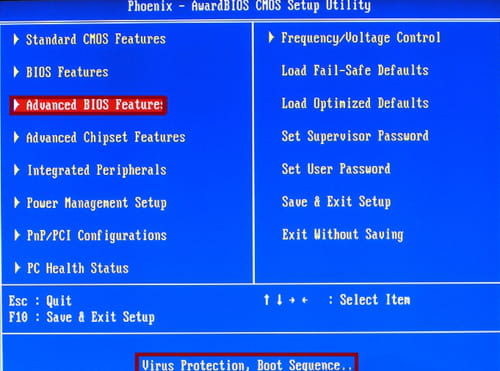

Si el CD no Arranque o Bootea automáticamente,Ingresa al Setup de Bios y Configura la Secuencia de Arranque.

Configurar el orden o la secuencia de arranque de la BIOS:

*Accede al setup de la BIOS---->Aquí

*Para desplazarte de una opción a otra utiliza las flechas del teclado y para establecer los cambios realizados oprime la tecla Enter

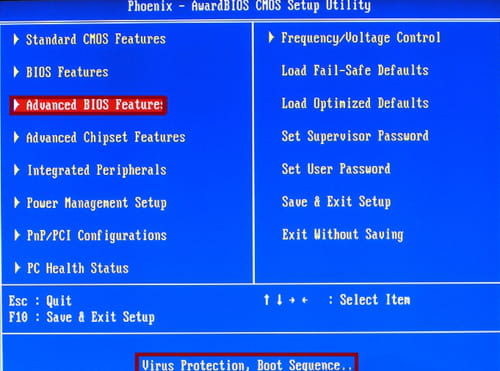

*Selecciona Advanced BIOS Feature (para otros fabricantes de BIOS busca en: Boot, Boot Menu o Boot Sequence):

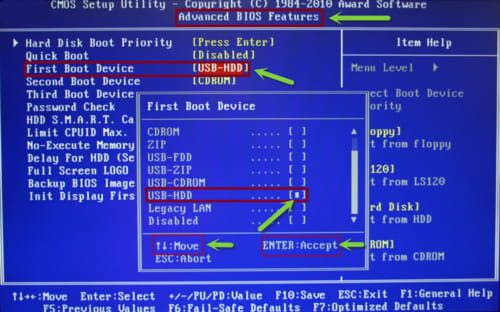

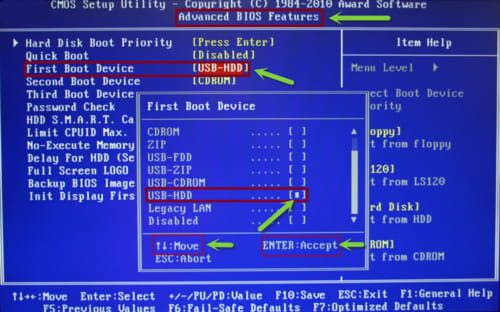

*Selecciona y da Enter en First Boot Device. Para este ejemplo hemos decidido arrancar desde una memoria USB, por lo tanto seleccionaremos USB-HDD (sin embargo, si creaste un CD selecciona como primer dispositivo de arranque el CDROM):

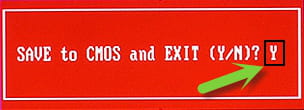

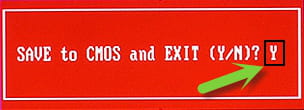

*Presiona la tecla F10 y guarda los cambios relizados con la tecla "Y" (YES):

Booteando..................

Linux Mint 17: Aparecerá un Menú de opciones,deja seleccionada la primera Opción y Oprime Enter.

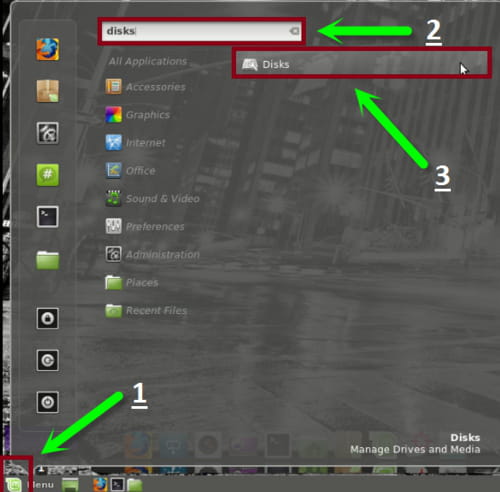

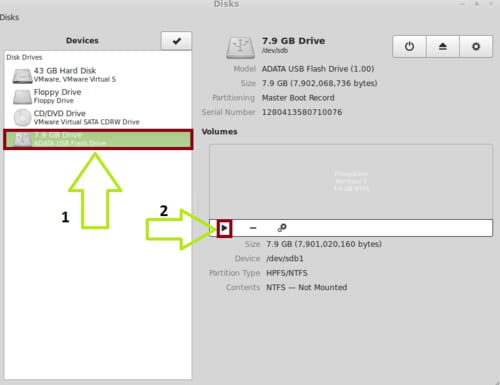

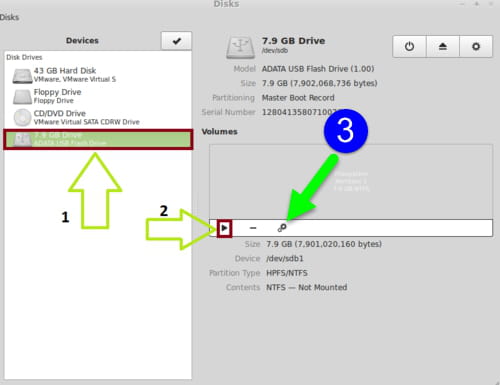

Las 2 unidades Extraíbles (Infectada-Backup) deberán aparecer sobre escritorio y en caso de no ser así,tendrás que montarlas utilizando el

Programa "Disks".

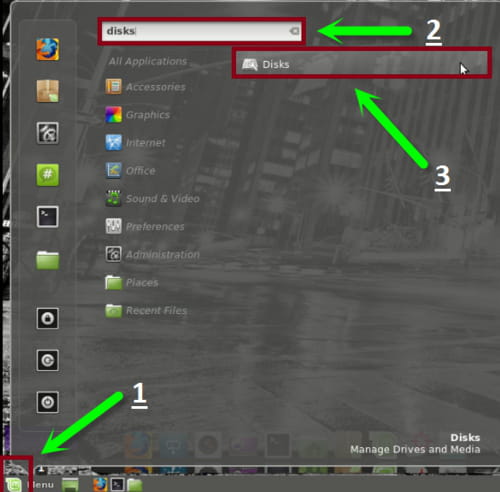

1.Inicio

2.En el Rectángulo de Búsqueda escribe disks

3.Oprime enter.

4.Selecciona el programa(disks) y oprime enter

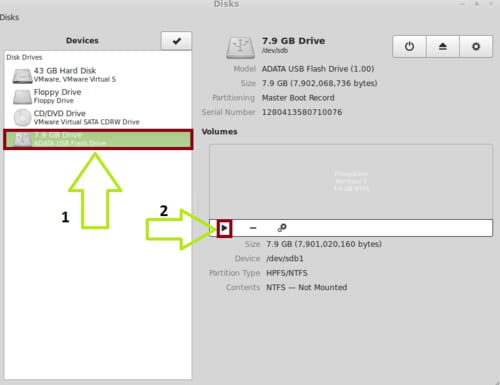

1.Selecciona la unidad extraíble.

2.Oprime el Botón de Play.

Ahora podrás ver las unidades extraíbles sobre el escritorio.

Nota:Haz doble clic en la Unidad Infectada

Citando Un Ejemplo:

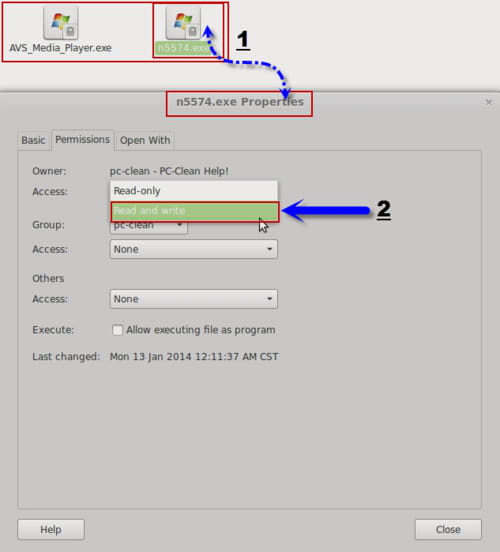

La imagen de arriba muestra una unidad extraíble con 2 archivos infectados(con un candado),la unidad no pudo ser desinfectada desde Windows ,esos archivos(con candado) no forman parte de mi información valiosa,así que eliminaré todos los archivos y carpetas desconocidos y sólo dejaré aquellos que recuerde o que pertenescan a la información que deseo salvar.

*Mostrar archivos ocultos--->Oprime simultaneamente las teclas Ctrl + H

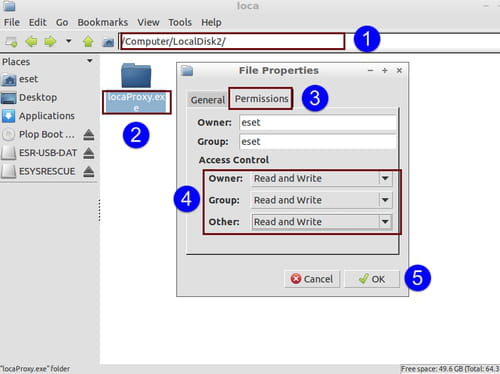

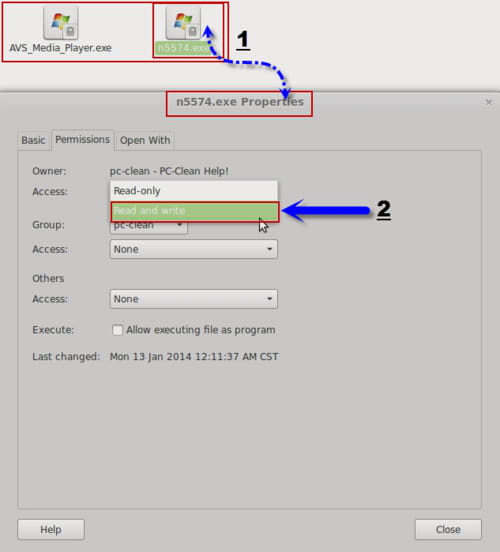

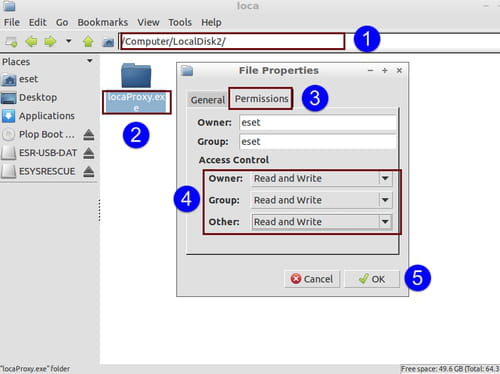

*Archivos Dudosos o con Candado:Haz clic derecho en el archivo,Selecciona Propiedades clic en la Pestaña de Permisos y en Access selecciona "Read And Write",(Lectura y Escritura),Por último haz clic en cerrar.

Realiza el mismo procedimiento con cualquier archivo Autorun.inf ,.lnk, .exe, .inf, .bat, .com, .ini,.vbs,.scr,.dll,.nil,.tmp.dir,.pif y las carpetas: RECLYCLER y System Volume Information.

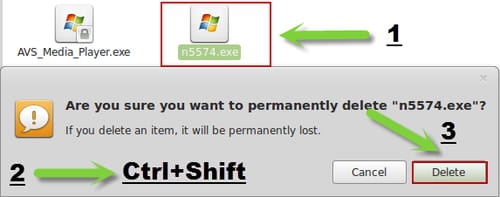

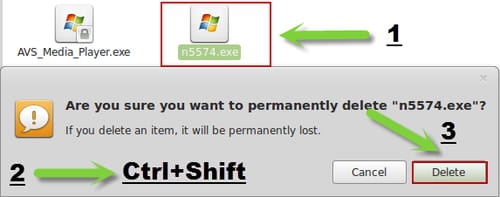

*Para eliminar los Archivos:Selecciona el archivo,Oprime la teclas Ctrl+Shift y selecciona la opción Delete.

*Una vez que hayas eliminado todas las infecciones,copia y pega tu información en la otra Unidad extraíble.

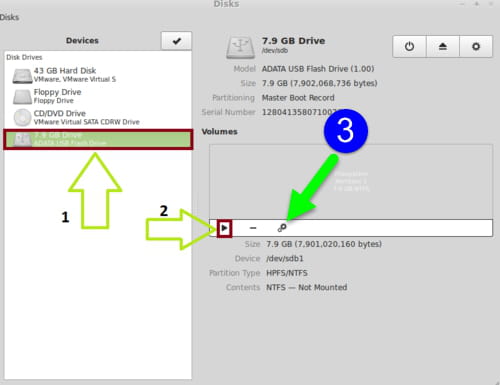

Opcional----->Formatear unidad Extraíble Infectada

1.Selecciona la Unidad Extraíble a Formatear

2.Haz clic en el ícono "Play"----->La Unidad Ha sido Montada y Deberá Aparecer sobre el Escritorio.

3.Haz clic en el ícono "Tuerca".

5.Formatea La Unidad a Ext 3 ó Ext4.

6.Vuelve a Formatearlo pero en esta Ocasión a Fat32

¡Listo!

N O T A: Te recomiendo que antes De conectar la Unidad extraíble en tu equipo,realizes un scan y verifiques que tu equipo se encuentre Libre de Infecciones,Ingresa al siguiente Enlace----->Aquí

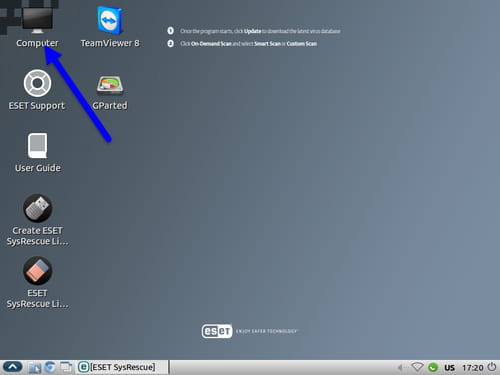

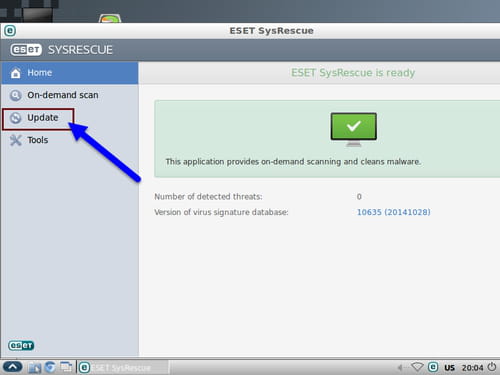

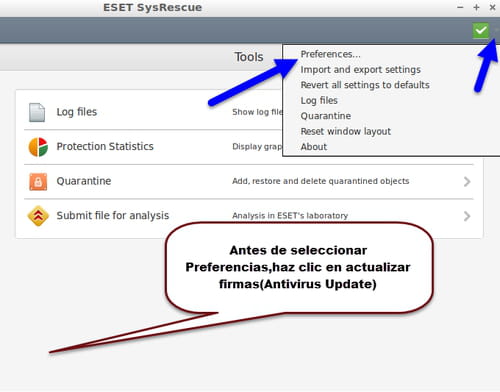

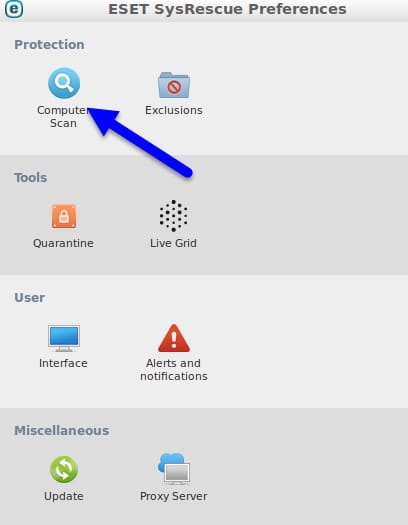

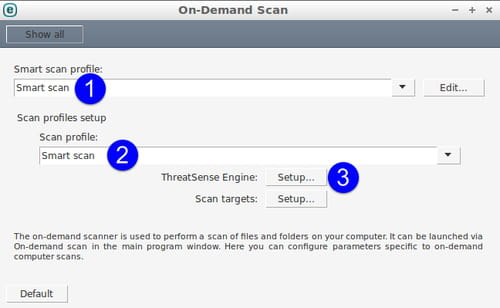

ESET® SysRescue Live

ESET SysRescue Live es una herramienta de limpieza de malware que se ejecuta desde un CD un DVD o un USB . Tiene acceso directo al disco Duro y a los archivos del sistema,por lo tanto es capaz de eliminar las amenazas más persistentes.

Requisitos para usar ESET® SysRescue Live:

*Si decides crear y bootear ESET® SysRescue Live desde un CD es necesario que cuentes con un lector de CDs

*Si decides crear y bootear ESET® SysRescue Live desde una unidad USB:

Ingresa al setup de la BIOS

*Selecciona Advanced Bios Features e ingresa a: Boot, Boot Menu o Boot Sequence

*Selecciona y da enter en First Boot Device y busca la opción USB-HDD. Si aparece, significa que podrás arrancar ESET® SysRescue Live desde una unidad USB; de lo contrario, solo podrás hacerlo desde un lector de CDs

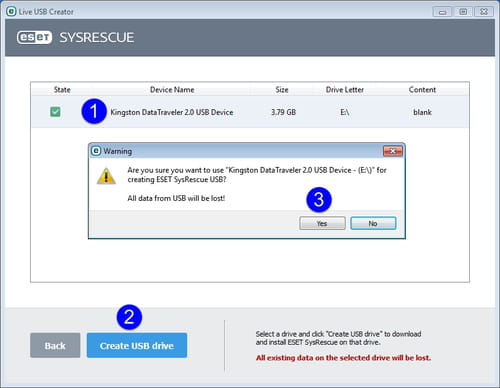

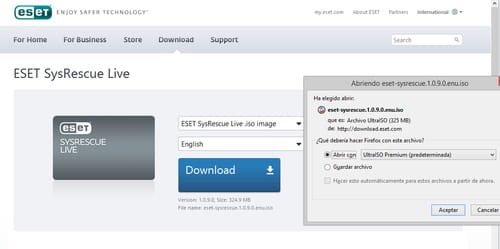

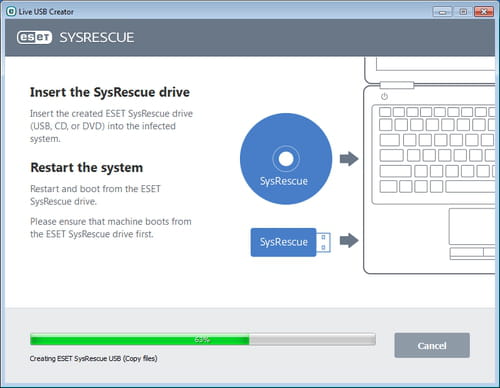

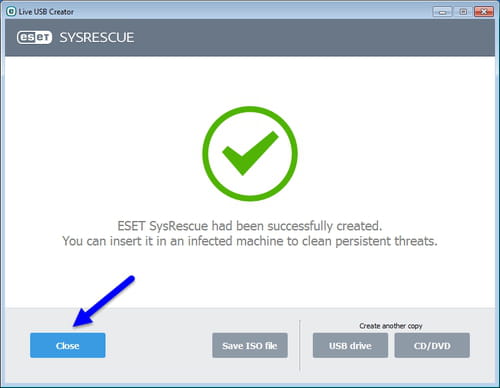

Creación de ESET® SysRescue Live .iso en una unidad USB:

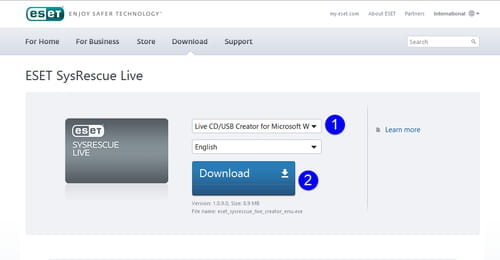

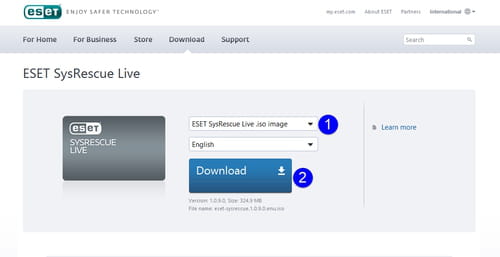

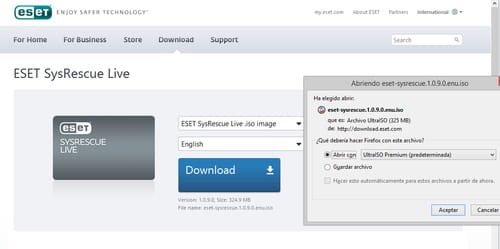

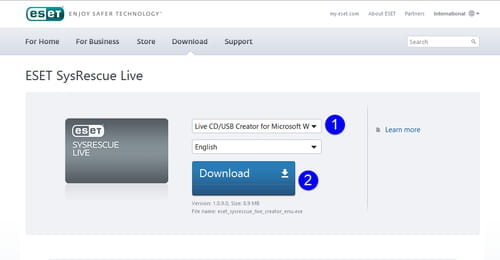

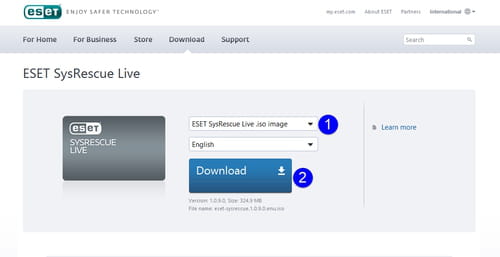

*Ingresa al siguiente Link,haz clic en la Pestaña,Descarga y Guarda sobre el Escritorio "Live CD/USB Creator for 8.1,8,7,Vista,XP"y Después Eset SysRescue Live.Iso Image --> Aquí

*Conecta Una Memoria Usb de 2gb o Más (Sin datos Almacenados).

*Conecta la Memoria Usb que utilizarás para guardar o Almacenar la Información a rescatar.

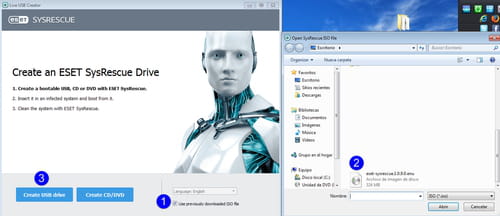

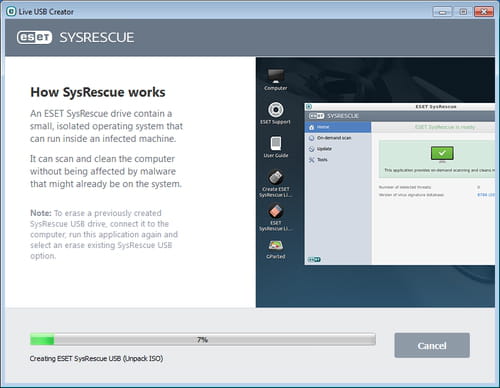

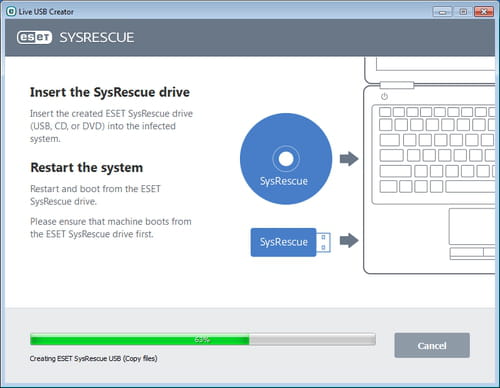

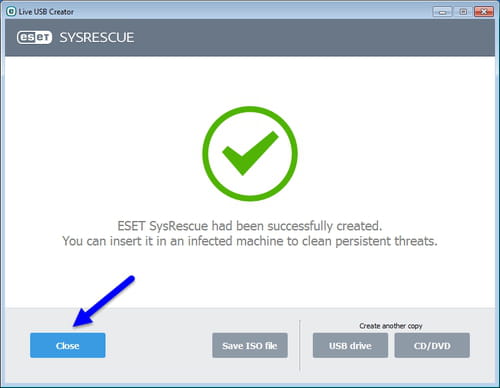

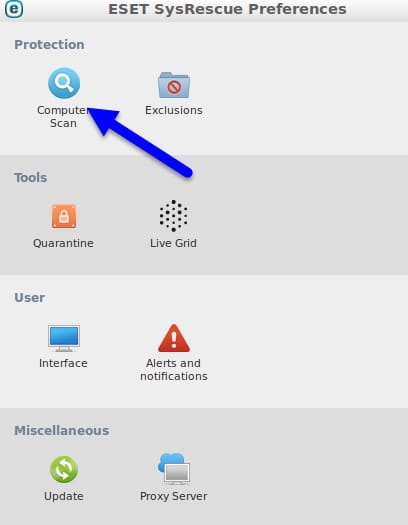

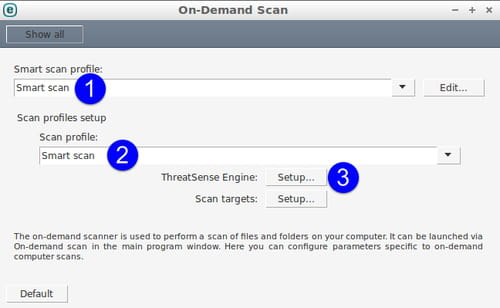

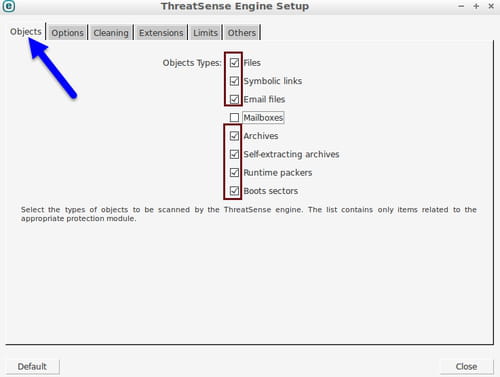

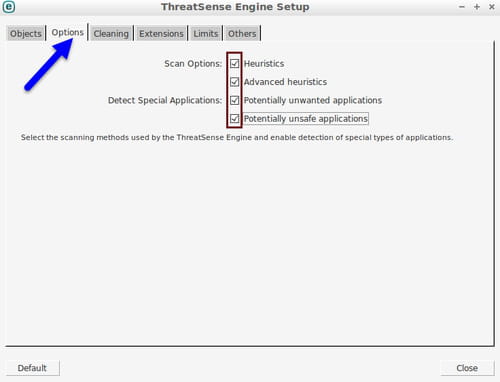

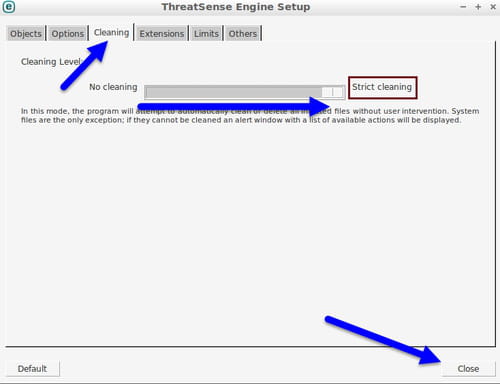

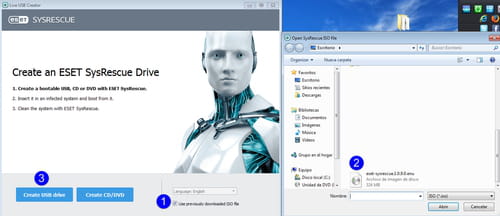

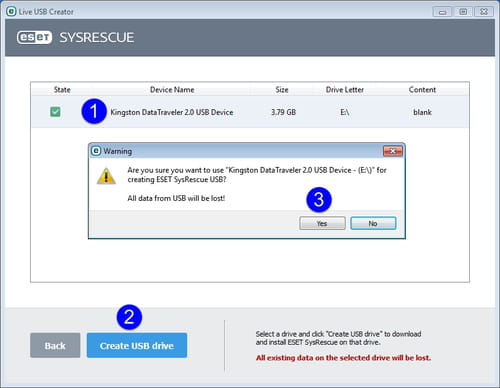

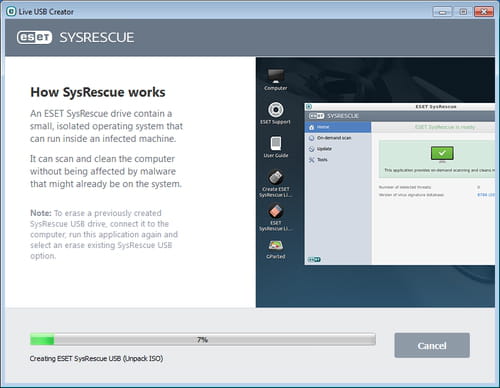

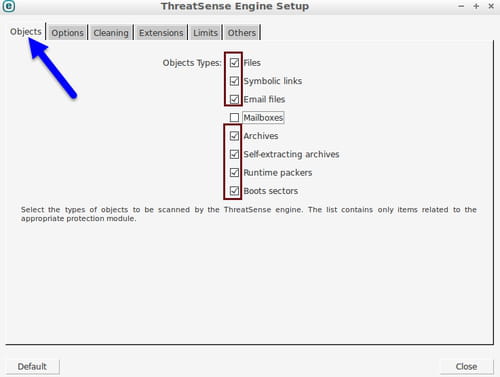

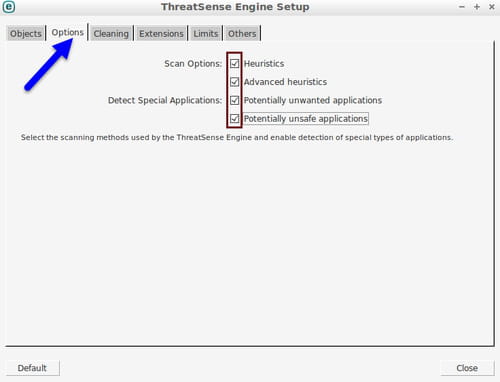

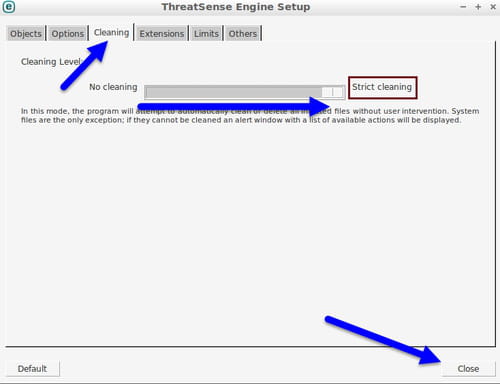

*Ejecuta Como Administrador "Live USB Creator" y Sigue los pasos que a continución muestran la Imágenes:

Configurar el orden o la secuencia de arranque de la BIOS y Bootear el CD o La Unidad Extraíble Creada----->Leer mas Arriba (Linux Mint)

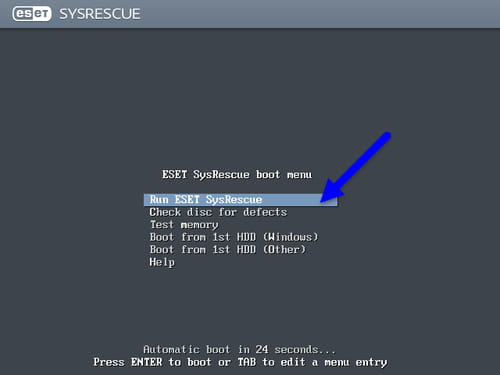

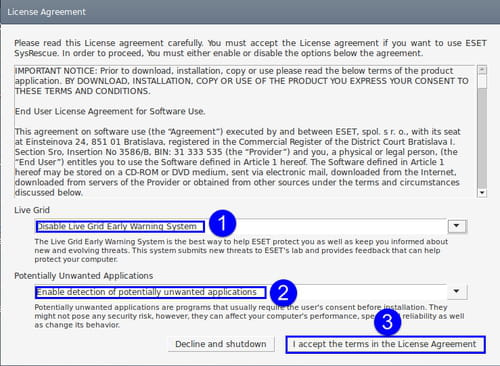

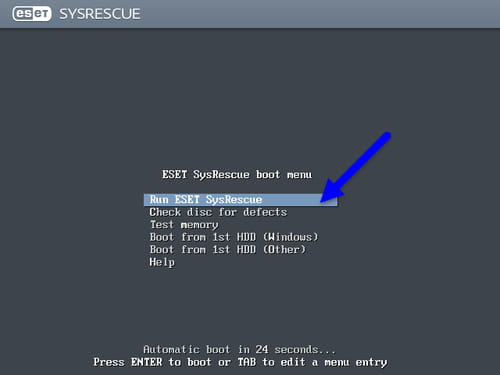

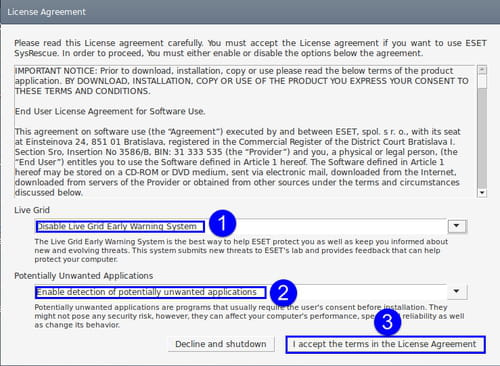

Iniciando el boot de ESET® SysRescue Live USB:

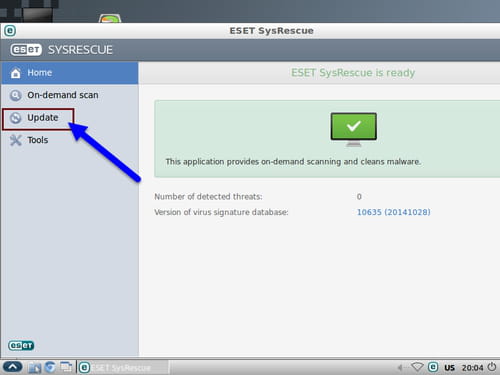

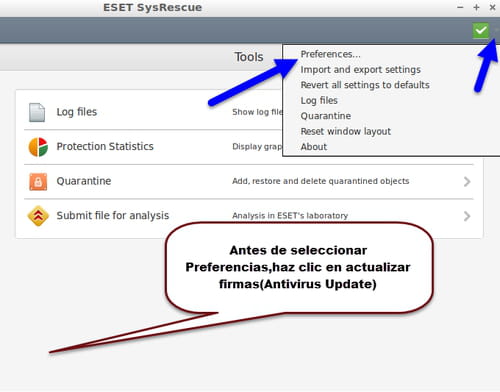

Se iniciará el análisis y la eliminación de cualquier virus detectado.

Un reporte Mostrará todos los archivos infectados y eliminados.

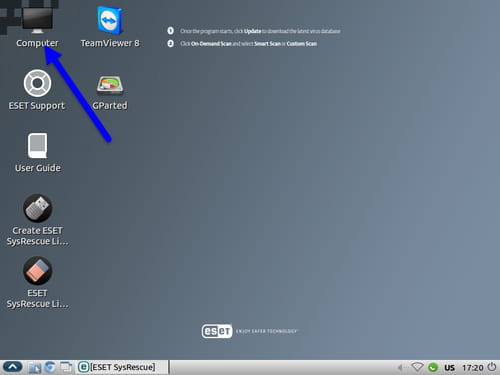

Cómo Borrar archivos En un Disco duro o Unidad Extraíble:

*Haz doble clic en el ícono "Computer"

*Identifica y haz doble clic en la Unidad Extraíble (Disk) Infectada

*Mostrar archivos ocultos--->Oprime simultaneamente las teclas Ctrl + H

*Archivos Dudosos o con Candado:Haz clic derecho en el archivo,Selecciona Propiedades clic en la Pestaña de Permisos y selecciona "Read And Write",(Lectura y Escritura),Por último haz clic en ok.

Realiza el mismo procedimiento con cualquier archivo Autorun.inf ,.lnk, .exe, .inf, .bat, .com, .ini,.vbs,.scr,.dll,.nil,.tmp.dir,.pif y las carpetas: RECLYCLER y System Volume Information.

*Para eliminar los Archivos:Selecciona el archivo,Oprime la teclas Ctrl+Shift y Delete.

¡Listo!

*Si deseas Formatear la Unidad Infectada ve al escritorio y haz doble clic en Gparted.

*Selecciona la Unidad a Formatear--> (Asegúrate que sea la Correcta)

*Formatea La Unidad Ext 3 ó Ext4.

*Vuelve a Formatear pero en esta Ocasión a Fat32

N O T A: Te recomiendo que antes De conectar la Unidad extraíble en tu equipo,realizes un scan y verifiques que tu equipo se encuentre Libre de Infecciones,Ingresa al siguiente Enlace----->Aquí

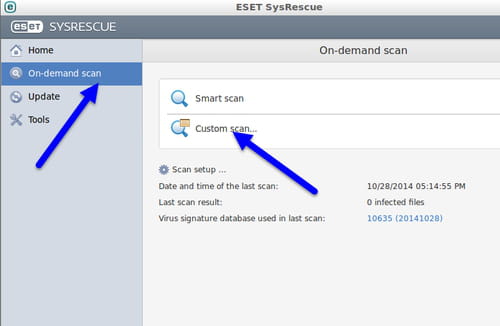

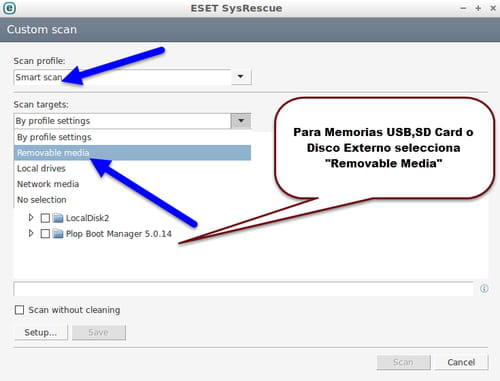

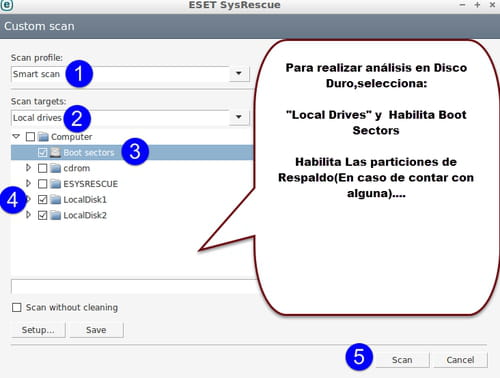

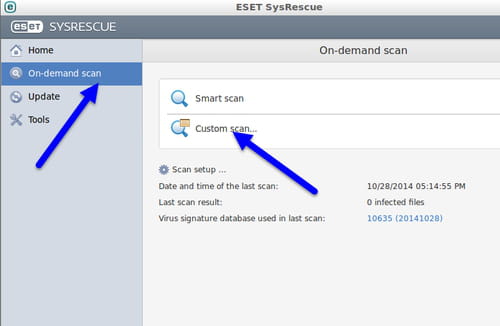

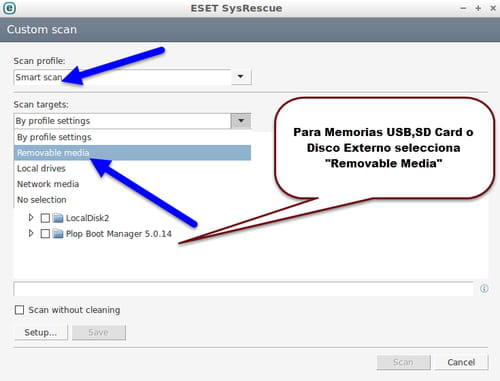

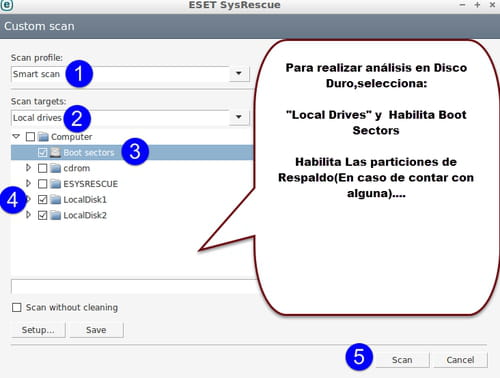

La otra Opción es que el scan lo realizes desde ESET® SysRescue(Disco duro y Particiones)

Coméntanos si te Funcionó,

¡Saludos!

Linux Live CD Bootable o ESET® SysRescue Live AV Bootable

Con cualquiera de estos 2 Live CD Podrás:

*Realizar un Scan en cualquier Device Extraíble.

*Borrar Manualmente Virus.

*Rescatar Documentos o Archivos.

*Formatear Unidad Infectada.

Requisitos:

*Tu equipo debe contar con la opción para Bootear la Memoria Usb--->De ser así Podrás Crear la USB Bootable(Linux o Eset) .

*(Opcional)Conectar Otra Unidad extraíble para almacenar o Guardar los archivos o documentos a rescatar

*Si tu equipo no cuenta con la opción para Bootear la USB,entonces tendrás que crear un CD Bootable(Linux o Eset)--->Es necesario que tu equipo cuente con un quemador o Lector CD-DVD Room

*Descargar y Guardar la Imagen ISO de Linux Mint 17 "Qiana" - Cinnamon (32-bit) -----> Aquí

*Descarga y Arrastra sobre Escritorio Rufus 1.4.12--->Aquí

*Instalar ImgBurn--->Aquí

Cómo Grabar Imagen Iso (Linux Mint) En un CD(ImgBurn)-------->Aquí

Cómo Grabar Imagen Iso (Linux Mint-Rufus) En la Memoria USB----->Aquí

Una vez que hayas Creado la Imagen Bootable:

1.Coloca Linux Mint Live CD en la Lectora de tu ordenador o si create La Usb Conéctala en un Puerto USB.

2.Conecta la Memoria USB,SD Card o Disco Externo Infectado

3.Conecta el Device Extraíble que utilizarás para almacenar los archivos o Documentos a Recuperar.

Si el CD no Arranque o Bootea automáticamente,Ingresa al Setup de Bios y Configura la Secuencia de Arranque.

Configurar el orden o la secuencia de arranque de la BIOS:

*Accede al setup de la BIOS---->Aquí

*Para desplazarte de una opción a otra utiliza las flechas del teclado y para establecer los cambios realizados oprime la tecla Enter

*Selecciona Advanced BIOS Feature (para otros fabricantes de BIOS busca en: Boot, Boot Menu o Boot Sequence):

*Selecciona y da Enter en First Boot Device. Para este ejemplo hemos decidido arrancar desde una memoria USB, por lo tanto seleccionaremos USB-HDD (sin embargo, si creaste un CD selecciona como primer dispositivo de arranque el CDROM):

*Presiona la tecla F10 y guarda los cambios relizados con la tecla "Y" (YES):

Booteando..................

Linux Mint 17: Aparecerá un Menú de opciones,deja seleccionada la primera Opción y Oprime Enter.

Las 2 unidades Extraíbles (Infectada-Backup) deberán aparecer sobre escritorio y en caso de no ser así,tendrás que montarlas utilizando el

Programa "Disks".

1.Inicio

2.En el Rectángulo de Búsqueda escribe disks

3.Oprime enter.

4.Selecciona el programa(disks) y oprime enter

1.Selecciona la unidad extraíble.

2.Oprime el Botón de Play.

Ahora podrás ver las unidades extraíbles sobre el escritorio.

Nota:Haz doble clic en la Unidad Infectada

Citando Un Ejemplo:

La imagen de arriba muestra una unidad extraíble con 2 archivos infectados(con un candado),la unidad no pudo ser desinfectada desde Windows ,esos archivos(con candado) no forman parte de mi información valiosa,así que eliminaré todos los archivos y carpetas desconocidos y sólo dejaré aquellos que recuerde o que pertenescan a la información que deseo salvar.

*Mostrar archivos ocultos--->Oprime simultaneamente las teclas Ctrl + H

*Archivos Dudosos o con Candado:Haz clic derecho en el archivo,Selecciona Propiedades clic en la Pestaña de Permisos y en Access selecciona "Read And Write",(Lectura y Escritura),Por último haz clic en cerrar.

Realiza el mismo procedimiento con cualquier archivo Autorun.inf ,.lnk, .exe, .inf, .bat, .com, .ini,.vbs,.scr,.dll,.nil,.tmp.dir,.pif y las carpetas: RECLYCLER y System Volume Information.

*Para eliminar los Archivos:Selecciona el archivo,Oprime la teclas Ctrl+Shift y selecciona la opción Delete.

*Una vez que hayas eliminado todas las infecciones,copia y pega tu información en la otra Unidad extraíble.

Opcional----->Formatear unidad Extraíble Infectada

1.Selecciona la Unidad Extraíble a Formatear

2.Haz clic en el ícono "Play"----->La Unidad Ha sido Montada y Deberá Aparecer sobre el Escritorio.

3.Haz clic en el ícono "Tuerca".

5.Formatea La Unidad a Ext 3 ó Ext4.

6.Vuelve a Formatearlo pero en esta Ocasión a Fat32

¡Listo!

N O T A: Te recomiendo que antes De conectar la Unidad extraíble en tu equipo,realizes un scan y verifiques que tu equipo se encuentre Libre de Infecciones,Ingresa al siguiente Enlace----->Aquí

ESET® SysRescue Live

ESET SysRescue Live es una herramienta de limpieza de malware que se ejecuta desde un CD un DVD o un USB . Tiene acceso directo al disco Duro y a los archivos del sistema,por lo tanto es capaz de eliminar las amenazas más persistentes.

Requisitos para usar ESET® SysRescue Live:

*Si decides crear y bootear ESET® SysRescue Live desde un CD es necesario que cuentes con un lector de CDs

*Si decides crear y bootear ESET® SysRescue Live desde una unidad USB:

Ingresa al setup de la BIOS

*Selecciona Advanced Bios Features e ingresa a: Boot, Boot Menu o Boot Sequence

*Selecciona y da enter en First Boot Device y busca la opción USB-HDD. Si aparece, significa que podrás arrancar ESET® SysRescue Live desde una unidad USB; de lo contrario, solo podrás hacerlo desde un lector de CDs

Creación de ESET® SysRescue Live .iso en una unidad USB:

*Ingresa al siguiente Link,haz clic en la Pestaña,Descarga y Guarda sobre el Escritorio "Live CD/USB Creator for 8.1,8,7,Vista,XP"y Después Eset SysRescue Live.Iso Image --> Aquí

*Conecta Una Memoria Usb de 2gb o Más (Sin datos Almacenados).

*Conecta la Memoria Usb que utilizarás para guardar o Almacenar la Información a rescatar.

*Ejecuta Como Administrador "Live USB Creator" y Sigue los pasos que a continución muestran la Imágenes:

Configurar el orden o la secuencia de arranque de la BIOS y Bootear el CD o La Unidad Extraíble Creada----->Leer mas Arriba (Linux Mint)

Iniciando el boot de ESET® SysRescue Live USB:

Se iniciará el análisis y la eliminación de cualquier virus detectado.

Un reporte Mostrará todos los archivos infectados y eliminados.

Cómo Borrar archivos En un Disco duro o Unidad Extraíble:

*Haz doble clic en el ícono "Computer"

*Identifica y haz doble clic en la Unidad Extraíble (Disk) Infectada

*Mostrar archivos ocultos--->Oprime simultaneamente las teclas Ctrl + H

*Archivos Dudosos o con Candado:Haz clic derecho en el archivo,Selecciona Propiedades clic en la Pestaña de Permisos y selecciona "Read And Write",(Lectura y Escritura),Por último haz clic en ok.

Realiza el mismo procedimiento con cualquier archivo Autorun.inf ,.lnk, .exe, .inf, .bat, .com, .ini,.vbs,.scr,.dll,.nil,.tmp.dir,.pif y las carpetas: RECLYCLER y System Volume Information.

*Para eliminar los Archivos:Selecciona el archivo,Oprime la teclas Ctrl+Shift y Delete.

¡Listo!

*Si deseas Formatear la Unidad Infectada ve al escritorio y haz doble clic en Gparted.

*Selecciona la Unidad a Formatear--> (Asegúrate que sea la Correcta)

*Formatea La Unidad Ext 3 ó Ext4.

*Vuelve a Formatear pero en esta Ocasión a Fat32

N O T A: Te recomiendo que antes De conectar la Unidad extraíble en tu equipo,realizes un scan y verifiques que tu equipo se encuentre Libre de Infecciones,Ingresa al siguiente Enlace----->Aquí

La otra Opción es que el scan lo realizes desde ESET® SysRescue(Disco duro y Particiones)

Coméntanos si te Funcionó,

¡Saludos!